Zwei-Faktor-Authentifizierung (2FA bzw. MFA) ist ein wichtiger Sicherheitsmechanismus, der effizient gegen den Missbrauch von erratenen, ergaunerten oder kopierten Passwörtern schützt. Durch Googles Synchronisation in die Cloud wird der Schutz aber massiv geschwächt.

Ein „Extended Release“ dieses Artikels erschien einen Tag später bei DNIP: «Cloud untergräbt Sicherheit von Zwei-Faktor-Authentifizierung»

Wie wird 2FA umgesetzt?

Früher hat man 2FA vor allem mit dedizierter Hardware realisiert, beispielsweise mit

- TAN-Listen aus Papier fürs Login beim eBanking

- Sicherheitstoken mit Display, welche eine sich regelmässig wechselnde Geheimnummer anzeigt

- Sicherheitstoken mit z.B. USB-Port, das seine Präsenz gegenüber einem entfernten Server kryptographisch bestätigt

Wo der Kostendruck hoch ist (z.B. im Massenmarkt), wird heute versucht, auf zusätzliche Hardware zu verzichten. Deshalb sind im Low-Cost-Bereich z.B. folgende Mechanismen beliebt:

- Mail: Verifikation, dass der Empfänger aktuell Zugang zum Mailkonto hat

- SMS: Versand einer SMS an den Empfänger

- Push-Nachrichten an den Empfänger, z.T. als App mit integrierter Bestätigung (z.B. Microsoft Authenticator)

- One-Time-Passwords: Das oben genannte „Sicherheitstoken mit Display“, aber als reine App (Google Authenticator uvam.)

Verlust des zweiten Faktors

Bei den hardwarebasierten Verfahren kann natürlich diese Hardware verloren gehen oder geklaut werden; u.U. reicht auch das Ablesen/Abfotografieren der Information.

Auch bei den hardwarelosen Verfahren ist Hardware involviert: Beispielsweise das Mobiltelefon oder seine SIM-Karte. Auch die können geklaut werden oder man kann den Mobilproviders zur Ausstellung einer Ersatz-SIM bewegen.

Aber natürlich können diese Geräte ins Wasser fallen, mit Kleidern mitgewaschen werden oder auch ganz einfach vom Bus überfahren werden (ehrlich!). Oder das Gebäude kann abbrennen. Oder…

In allen diesen Fällen ist es extrem aufwändig, wieder Zugang zu den Konten zu bekommen. Also: Was tun?

Backup!

Ein Backup ist immer eine gute Idee. Das dachte sich auch Google, als sie das automatische Cloud-Backup für die 2FA-Token im Google Authenticator aktivierten.

Aber genau diese Funktion wurde in einem aktuellen Fall von einem Angreifer benutzt, um Kontrolle über die Server eines IT-Dienstleisters zu bekommen, wie dieser selbst in einem lesenswerten Blog-Beitrag dokumentiert.

What we had originally implemented was multi-factor authentication. But through this Google update, what was previously multi-factor-authentication had silently (to administrators) become single-factor-authentication

Übersetzung: „Was wir eigentlich ursprünglich implementiert hatten, war Multi-Faktor-Authentisierung. Aber durch dieses Google-Update wurde das, was vorher Multifaktor-Authentisierung war, in aller Stille zu einer Single-Faktor-Authentisierung (für die Administratoren).“

Snir Kodesh, „When MFA isn’t actually MFA„, Retool, 2023-09-13

Sicheres 2FA-Backup

Die betroffene Firma Retool teilt dankenswerterweise ihre Überlegungen zu 2FA-Cloud-Backup. Eine davon ist das Abraten von der Benutzung dieser Backupfunktion. Retool erklärt auch, wie man sie deaktiviert: Dazu muss man im Google Authenticator das „Google-Konto trennen“ („unlink Google account“).

Solange es keine einfache Möglichkeit gibt, dieses Backup der 2FA-Token durch ein zusätzliches Passwort zu sichern (welches man natürlich irgendwo sicher ablegen sollte), empfehle auch ich, die Synchronisation zu deaktivieren oder auf einen der anderen 2FA-Clients umzustellen, welche verschlüsselte Cloud-Backups seiner 2FA-Daten unterstützen.

Dazu zählt beispielsweise der Aegis Authenticator (Android) oder Authy (iOS+Android).

Happy secure 2FA!

Aktuelles zu IT-Sicherheit

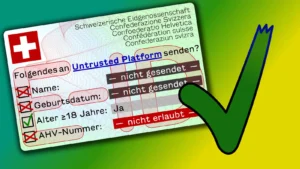

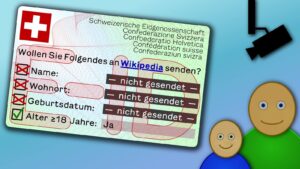

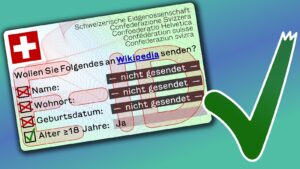

- Die e-ID wird besser als versprochen

Der Bund wird den Konsumentenschutz bei der e-ID noch verbessern. Vielen Dank!

Der Bund wird den Konsumentenschutz bei der e-ID noch verbessern. Vielen Dank! - Ransomware-sicheres Backup

Cyberangriffe können verheerend sein. Doch ein letztes Sicherheitsnetz ist nicht so schwierig zu bauen. Hier die Hintergründe, was es beim Aufbau eines Ransomware-resilienten Backupprozesses zu beachten gilt.

Cyberangriffe können verheerend sein. Doch ein letztes Sicherheitsnetz ist nicht so schwierig zu bauen. Hier die Hintergründe, was es beim Aufbau eines Ransomware-resilienten Backupprozesses zu beachten gilt. - Löst die e-ID die Probleme von Jugendschutz und Privatsphäre?

Heute gehen wir der Frage nach, ob eine e-ID unsere gesellschaftlichen Probleme im Internet lösen kann. Und wie wir zu einer besseren Lösung kommen.

Heute gehen wir der Frage nach, ob eine e-ID unsere gesellschaftlichen Probleme im Internet lösen kann. Und wie wir zu einer besseren Lösung kommen. - 📻 E-ID: Kollidiert Altersverifikation mit dem Recht auf Anonymität?

Die e-ID ist aktuell auch im rund um Altersverifikation in Diskussion. In einem Interview mit Radio SRF versuchte ich, einige Punkte zu klären.

Die e-ID ist aktuell auch im rund um Altersverifikation in Diskussion. In einem Interview mit Radio SRF versuchte ich, einige Punkte zu klären. - Ja zur E-ID

Ich setze mich bekanntermassen sehr für IT-Sicherheit und Privatsphäre ein. Und genau deshalb finde ich die E-ID in ihrer jetzt geplanten Form eine ganz wichtige Zutat. Hier meine Gründe für ein Ja am 28. September. Zusammen mit Hintergründen, die Einblick in die E-ID und ihre Geschichte und Funktionsweise geben. Ich bin für eine e-ID, weil wir… Ja zur E-ID weiterlesen

Ich setze mich bekanntermassen sehr für IT-Sicherheit und Privatsphäre ein. Und genau deshalb finde ich die E-ID in ihrer jetzt geplanten Form eine ganz wichtige Zutat. Hier meine Gründe für ein Ja am 28. September. Zusammen mit Hintergründen, die Einblick in die E-ID und ihre Geschichte und Funktionsweise geben. Ich bin für eine e-ID, weil wir… Ja zur E-ID weiterlesen - CH-Journi-Starterpack fürs Fediverse

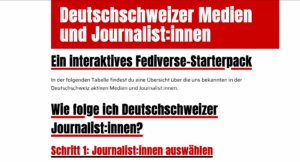

Im gestrigen Artikel rund ums Fediverse – das offene, föderierte soziale Netzwerk – hatte ich euch ein Starterpack versprochen. Hier ist es und bringt euch deutschsprachige Journalistinnen, Journalisten und Medien aus der Schweiz und für die Schweiz.

Im gestrigen Artikel rund ums Fediverse – das offene, föderierte soziale Netzwerk – hatte ich euch ein Starterpack versprochen. Hier ist es und bringt euch deutschsprachige Journalistinnen, Journalisten und Medien aus der Schweiz und für die Schweiz. - Föderalismus auch bei sozialen Netzen

Föderalismus liegt uns im Blut. Unsere gesamte Gesellschaft ist föderal aufgebaut. Aber – wieso lassen wir uns dann bei sogenannten «sozialen», also gesellschaftlichen, Netzen auf zentralistische Player mit absoluter Macht ein? In den digitalen gesellschaftlichen Welten sind Mark Zuckerberg (Facebook, Instagram, WhatsApp, Threads), Elon Musk (X, ehemals Twitter) oder Zhang Yiming (TikTok) die absolutistischen Herrscher,… Föderalismus auch bei sozialen Netzen weiterlesen

Föderalismus liegt uns im Blut. Unsere gesamte Gesellschaft ist föderal aufgebaut. Aber – wieso lassen wir uns dann bei sogenannten «sozialen», also gesellschaftlichen, Netzen auf zentralistische Player mit absoluter Macht ein? In den digitalen gesellschaftlichen Welten sind Mark Zuckerberg (Facebook, Instagram, WhatsApp, Threads), Elon Musk (X, ehemals Twitter) oder Zhang Yiming (TikTok) die absolutistischen Herrscher,… Föderalismus auch bei sozialen Netzen weiterlesen - Unterschreiben gegen mehr Überwachung

Der Bundesrat will auf dem Verordnungsweg den Überwachungsstaat massiv ausbauen und die Schweizer IT-Wirtschaft im Vergleich zu ausländischen Anbieter schlechter stellen. Deine Unterschrift unter der Petition hilft!

Der Bundesrat will auf dem Verordnungsweg den Überwachungsstaat massiv ausbauen und die Schweizer IT-Wirtschaft im Vergleich zu ausländischen Anbieter schlechter stellen. Deine Unterschrift unter der Petition hilft! - Sichere VoIP-Telefone: Nein, danke‽

Zumindest war dies das erste, was ich dachte, als ich hörte, dass der weltgrösste Hersteller von Schreibtischtelefonen mit Internetanbindung, Yealink, es jedem Telefon ermöglicht, sich als beliebiges anderes Yealink-Telefon auszugeben. Und somit als dieses Telefonate zu führen, Kontaktlisten anzuschauen und so weiter.

Zumindest war dies das erste, was ich dachte, als ich hörte, dass der weltgrösste Hersteller von Schreibtischtelefonen mit Internetanbindung, Yealink, es jedem Telefon ermöglicht, sich als beliebiges anderes Yealink-Telefon auszugeben. Und somit als dieses Telefonate zu führen, Kontaktlisten anzuschauen und so weiter. - Diceware: Sicher & deutsch

Diceware ist, laut Wikipedia, «eine einfache Methode, sichere und leicht erinnerbare Passwörter und Passphrasen mithilfe eines Würfels zu erzeugen». Auf der Suche nach einem deutschsprachigen Diceware-Generator habe ich keinen gefunden, der nur im Browser läuft, also das Passwort nicht von einem Server lädt. Da man Passwörter mit niemandem teilen sollte, war das für mich keine… Diceware: Sicher & deutsch weiterlesen

Diceware ist, laut Wikipedia, «eine einfache Methode, sichere und leicht erinnerbare Passwörter und Passphrasen mithilfe eines Würfels zu erzeugen». Auf der Suche nach einem deutschsprachigen Diceware-Generator habe ich keinen gefunden, der nur im Browser läuft, also das Passwort nicht von einem Server lädt. Da man Passwörter mit niemandem teilen sollte, war das für mich keine… Diceware: Sicher & deutsch weiterlesen - Nextcloud: Automatischer Upload auf Android verstehen

Ich hatte das Gefühl, dass der automatische Upload auf Android unzuverlässig sei, konnte das aber nicht richtig festmachen. Jetzt weiss ich wieso und was dabei hilft.

Ich hatte das Gefühl, dass der automatische Upload auf Android unzuverlässig sei, konnte das aber nicht richtig festmachen. Jetzt weiss ich wieso und was dabei hilft. - VÜPF: Staatliche Überwachungsfantasien im Realitätscheck

Die Revision der «Verordnung über die Überwachung des Post- und Fernmeldeverkehrs» (VÜPF) schreckte die Schweiz spät auf. Am Wochenende publizierte die NZZ ein Streitgespräch zum VÜPF. Darin findet sich vor allem ein Absatz des VÜPF-Verschärfungs-Befürworters mit Aussagen, die nicht unwidersprochen bleiben können.

Die Revision der «Verordnung über die Überwachung des Post- und Fernmeldeverkehrs» (VÜPF) schreckte die Schweiz spät auf. Am Wochenende publizierte die NZZ ein Streitgespräch zum VÜPF. Darin findet sich vor allem ein Absatz des VÜPF-Verschärfungs-Befürworters mit Aussagen, die nicht unwidersprochen bleiben können.

Schreibe einen Kommentar