Winterzeit ist Viruszeit. Neben Menschen erkranken aktuell aber auch wieder vermehrt Computer, aktuell an Ransomware. In der Cloud ist ein grosser Mailhoster und dessen Kunden schon mehrere Tage betroffen. Ausserhalb der Cloud läuft eine Welle, welche sich auf russische Amtsstuben zu fokussieren scheint. Vermutlich werden Varianten von beiden aber demnächst auch anderswo auftauchen. Und auch wenn nicht: Die nächste allgemeine Ransomware-Welle kommt bestimmt. Ein guter Grund, sich jetzt dafür vorzubereiten. Ein paar einfache Massnahmen können grosse Wirkung haben.

Was ist Ransomware?

Ransomware, im deutschsprachigen Raum auch als Erpressungs- oder Verschlüsselungstrojaner bekannt, ist eine relativ breite Kategorie von Schadsoftware („Malware“), welche die auf einem Computer gespeicherten Daten „kidnappt“ und sie nur gegen ein Lösegeld wieder frei gibt. Ob und wie, das hängt von der jeweiligen Software ab.

Die ersten bekannten Vorläufer stammen aus dem Jahr 1989, doch so richtig „beliebt“ wurde diese Art von Schadprogrammen erst in den letzten 10 Jahren.

Eine typische Ransomware-Infektion läuft wie folgt ab:

- Die Schadsoftware gelangt auf den Computer. Wie, ist ganz dem Einfallsreichtum der hinter dem Angriff stehenden Organisation überlassen und kann beispielsweise ein gefährlicher Anhang einer Mail sein, ein auf dem Firmengelände deponierter USB-Stick oder kommt durch das Ausnutzen einer Sicherheitslücke im Betriebssystem oder einer anderen Software auf den Rechner.

- Evt. versucht sich die Schadsoftware noch übers Netzwerk auf weitere Rechner zu verbreiten, unter Ausnutzung von Sicherheitslücken. Wenn sie das tut, wartet sie vielleicht einige Stunden oder Tage, bis sie mit der „eigentlichen Arbeit“ beginnt.

- Die Schadsoftware beginnt Dateien zu verschlüsseln. Auch wenn sie vorher gewartet hat: Sobald sie mit der ersten Datei begonnen hat, will sie möglichst rasch möglichst viele wertvolle Dateien unzugänglich machen. Tempo ist also jetzt angesagt. Wenn interessante Netzwerklaufwerke oder Cloudspeicher eingebunden sind, werden diese möglicherweise auch mitverschlüsselt.

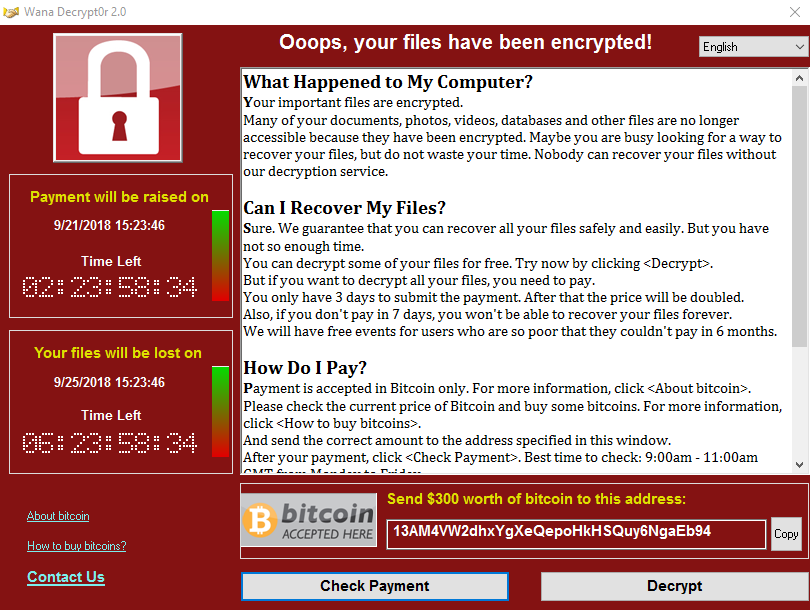

- Sobald die Ransomware glaubt, genügend viele wertvolle Daten verschlüsselt zu haben, zeigt sie ihre Lösegeldforderung an. Beispielsweise sowas: „Uups, blöd gelaufen, deine Dateien sind dummerweise jetzt verschlüsselt. Aber keine Angst, wir sind die Guten und gegen eine kleine Aufwandsentschädigung verraten wir dir, wie du wieder an deine Daten kommst. Hier ist unsere Bitcoin-Adresse für Überweisungen. Danke! PS: Wenn du nicht innerhalb eines Tages reagierst, wird es teurer und nach mehr als drei Tagen ist es zu spät! Es ist deine Entscheidung. Der Countdown läuft ab jetzt!“

(Ein etwas anderer Ablauf ist beim BSI grafisch erläutert, S. 15.)

Eine in den letzten Jahren beliebt gewordene Variante des Angriffs ist, zuerst noch die Daten auf einen Server des Angreifers hochlädt. Falls das Opfer nicht zahlt, kann man die Daten dann auf dem Schwarzmarkt verkaufen oder das Opfer ein zweites Mal erpressen. Diese Taktik, Doxing genannt, ist insbesondere beliebt, wenn eine Organisation dahintersteckt, die möglicherweise sensible Daten besitzt.

Eine andere Variante, die im aktuellen Fall zum Einsatz kommt, ist ein sogenannter Wiper. In diesem Fall wurde er CryWiper getauft. Dieser hat nicht vor, die Daten je wieder zu entschlüsseln und deshalb werden sie meist auch gar nicht verschlüsselt, sondern einfach überschrieben. Das alleine ist kein Grund, dass der Angreifer nicht doch noch eine Lösegeldforderung stellt, die Einnahmen finanzieren dann dieses und andere kriminelle Projekte.

Weitere „modi operandi“ sind Triple Extortion (zusätzlich noch DDoS) und Second-Stage-Extortion (die in den Daten des Opfers benannten Personen und Organisationen werden zusätzlich erpresst).

Was machen nach einem Ransomwareangriff?

Wie nach jeder eingefangenen Schadsoftware und nach jedem erfolgreichen Hackerangriff sollte man davon ausgehen, dass die Angreifer sich noch einen weiteren Zugang zum Netzwerk des Opfers eingerichtet haben. Mit dieser Hintertür kann man seinen nächsten Angriff viel unkomplizierter durchführen (oder einfach den Zugang an die nächste kriminelle Organisation verkaufen).

Deshalb gibt es eigentlich nur eines: Alle Geräte umgehend vom Netz nehmen, in den Werkszustand versetzen und danach neu aufsetzen: Alle Software, alle Benutzer, alle Zugangsdaten. Allfällige Passwörter von Mailkonten, Webseiten etc. sollte man unbedingt sofort ändern.

Ja, das ist ein Riesenaufwand.- Und garantiert kommt er zum völlig falschen Zeitpunkt. Aber wenn Sie sich vorstellen, dass möglicherweise Kriminelle jederzeit wieder die Kontrolle über ihre Rechner und Netzwerke übernehmen können, dann sollte der Entscheid doch eigentlich klar sein. Vielleicht nutzen sie das nächste Mal ihren Onlinebankingzugriff, um ihr angespartes Geld abzugreifen. Oder spionieren wichtige Informationen aus. Oder machen sonst etwas, was Ihnen dann garantiert nicht in den Kram passt. Spätestens dann haben sie noch mehr Ärger.

Die Neuinstallation kann man gleich zum Anlass nehmen, die dringend notwendigen IT-Sicherheitsmassnahmen, die man schon immer vor sich hergeschoben hat, endlich in Angriff zu nehmen. Oder das Setup der Rechner zu vereinheitlichen, womit zukünftig Zeit und Geld gespart werden kann.

Nutzen Sie die Chance, auf der grünen Wiese neu beginnen zu können, auch wenn Sie das lieber nochmals etwas vor sich hingeschoben hätten.

Ich will aber keinen Angriff!

Spätestens jetzt sollte Ihnen klar geworden sein, dass Sie eigentlich lieber nicht das Opfer eines Cyberangriffs werden möchten, ganz egal, wie der dann aussieht.

Zum Glück ist der Schutz gegen einen Wiper wie den aktuellen CryWiper, oder eine klassische Ransomware ohne Doxing-Funktion besonders einfach: Es reicht, ein funktionierendes Backup zu erstellen.

Aber nehmen Sie sich doch bitte gleich noch die Zeit, sich mit ein paar einfachen weiteren Handgriffen noch ein Stück besser zu schützen. In vielen Fällen reichen diese wenigen Handgriffe, um für Einzelpersonen oder Kleinstfirmen ohne spezielle Risiken die Resistenz gegen einen Cyberangriff oder eine Malware-Infektion signifikant zu steigern.

Sobald Sie höheren Risiken ausgesetzt sind, beispielsweise weil (1) ein mehrtägiger, vielleicht sogar mehrwöchiger Ausfall Ihrer IT Ihren Betrieb ins Chaos oder gar den Ruin treiben würde oder (2) Sie mit Daten umgehen, welche besonders wichtig oder schützenswert sind, sollten Sie auf alle Fälle zusätzliche Expertise hinzuziehen, welche gemeinsam mit Ihnen Ihre Risiken identifizieren, reduzieren und das Vorgehen planen, sollte doch einmal etwas passieren („Business Continuity“), denn absoluten Schutz gibt es nie.

Schutz gegen Datenverlust

Gegen klassische Ransomware und Wiper hilft ein Backup. Es ist auch sonst praktisch, falls Laptops geklaut werden, kaputt gehen oder ein Blitz einschlägt, Feuer wütet, Wasser irgendwo hineindringt oder sie einfach aus Versehen wichtige Dateien überschrieben oder gelöscht haben. Egal was passiert: Ein Backup sollten Sie immer haben. Zum Glück ist Backup für Laptops und Desktoprechner heute auch das am einfachsten zu lösende Problem.

Backup braucht es immer

Sowohl Windows, MacOS als auch die meisten Linux-Systeme bieten heute von Haus aus die Möglichkeit, eine Sicherung der lokalen Dateien auf eine externe USB-Platte zu erstellen. Wenn sie diese Platte regelmässig anschliessen, haben sie auch mehrere vorherige Speicherstände zur Verfügung. Manchmal merkt man einen Fehler erst nachdem schon das nächste Backup gemacht wurde.

Falls ein Fehler passiert oder die Ransomware gerade aktiv wird, kann auch die angeschlossene Sicherungsplatte in Mitleidenschaft gezogen werden, wie gerade eben mehrere bayerische Schulkreise leidvoll erfahren mussten.

Zum Schutz gegen solche Ereignisse sowie die eingangs erwähnten Elementarschäden oder Verbrechen hat sich die sogenannte „3-2-1-Regel“ für Backup etabliert:

3 Medien, 2 verschiedene Verfahren, 1 anderer Ort.

Beispielsweise könnt ein Backupplan so aussehen:

- 2 USB-Platten an verschiedenen Orten (z.B. Büro und zuhause); jedes davon wird mindestens wöchentlich aktualisiert, aber mindestens ein Backup alle 1-2 Arbeitstage.

- 1 Cloud-Backup bei einem vertrauensvollen Provider. Alternativ: Die wichtigsten Daten sind mit einem Cloud-Speicher synchronisiert.

Grundsätzlich sollten alle Backups (eigentlich alle Speichermedien, auch die im Rechner) verschlüsselt abgelegt werden. Die Schlüssel zu diesen Backups sollten ausgedruckt ebenfalls an zwei verschiedenen sicheren Orten (z.B. Safe) abgelegt werden. Denken Sie immer daran, dass Sie ganz besonders dann auf das Backup angewiesen sind, wenn ihr Rechner nicht mehr nutzbar ist, aus welchem Grund auch immer.

Kein Backup ohne Restore! [Neu 2023-07-09]

Ganz wichtig ist es, regelmässig zu überprüfen, ob die Daten auch vom Backup zurückgespielt werden können.

Sie wollen nicht so enden wie die Arztpraxis aus einem meiner Workshops, welche nach einem Ransomware-Angriff auf ein 8 Monate altes Backup zurückgreifen musste. Sie hatten danach zwar weiterhin jeden Tag das Backup-Tape gewechselt und abgelegt, aber auf keines dieser Bänder waren Daten geschrieben worden.

Hier ein möglicher Zeitplan für Restore-Tests:

- 1x im Monat je 2-3 neu angelegte und 2-3 schon länger nicht mehr veränderte Dateien zurückspielen.

- Direkt nach dem ersten Backup und nach jeder Änderung am System, aber mindestens 1x im Jahr eine grössere Überprüfung ansetzen: Unter allen Nutzern des Systems eine kurze Umfrage machen, an welchen Stellen sie Daten abgelegt haben. Diese Laufwerke und Verzeichnisse in einem Dokument auflisten und aus verschiedenen Stellen dort alte und neue Dateien zurückzuspielen versuchen.

Es versteht sich von selbst, dass beim Zurückspielen natürlich nicht die Originaldateien überschrieben werden sollten, sondern der Restore in ein speziell dafür angelegtes Verzeichnis erfolgen sollte…

Ransomware-sicheres Backup [Neu 2025-09-20]

Immer häufiger ist dieser Tage von «Ransomware-sicherem Backup» die Rede. Das Ziel davon ist, als letztes Sicherheitsnetz zu fungieren, falls ein Angreifer Kontrolle über unsere Systeme übernommen hat.

Ransomware-sicheres Backup hilft nicht dagegen, dass der Angreifer die Daten kopiert, absaugt und auf dem Schwarzmarkt weiterverkauft. Dagegen wirkt nur, seine Systeme bestmöglich gegen Angreifer zu schützen und die Bösewichte so gar nicht erst an unsere Benutzerkonten, Systeme (Arbeitsplatzrechner, Server, …) und Daten gelangen zu lassen.

Das Ziel von Ransomware-sicherem Backup ist es, dass niemand gleichzeitig die Rechte hat, die Originaldaten und ihr Backup zu ändern (bzw. zu löschen). Dass ein Angreifer also, auch wenn er in das Konto oder den Arbeitslaptop einer Systemadministratorin eingedrungen ist, nicht auch noch das Backup verändern oder löschen kann.

Genauer habe ich das in einem eigenen Artikel erläutert: Ransomware-sicheres Backup.

Server, Datenbanken, Cloud?

Bitte beachten Sie, dass Daten auf Servern und in Clouddiensten mit einem lokalen Backup nicht gesichert werden. Dafür sind separate Massnahmen notwendig. Für weitergehende Beratung wenden Sie sich an die IT-Experten Ihres Vertrauens.

Checkliste Backup

- 3 Medien

- 2 Verfahren

- 1 anderer Ort

- regelmässige Erinnerung

- verschlüsselt

- Schlüssel zusätzlich sicher abgelegt

- Regelmässige Restore-Tests [Neu 2023-07-08]

- Schutz des Backups gegen Ransomware [Neu 2025-09-20]

Schutz gegen Datenabfluss

Mit dem Backup haben Sie immer eine Reservekopie Ihrer Daten zur Verfügung. Es schützt aber nicht davor, dass andere Personen unberechtigt Zugriff auf Ihre Daten erhalten, ihre Daten also unkontrolliert in Fremde Hände abfliessen. Die folgenden Massnahmen helfen zum Teil auch gegen Datenverlust, aber vor allem gegen Datenabfluss.

Einmalige Passwörter

Passwörter sind am sichersten, wenn sie nur zwei Teilnehmern bekannt sind: Einem einzelnen Menschen und einem einzelnen Dienst, gegen den sich dieser Mensch ausweisen muss. Alle anderen Fälle sind unsicher und sollten vermieden werden. Schauen wir uns zwei unsichere Fälle ganz besonders an:

Ein Passwort für mehrere Dienste:

Menschen können sich nur beschränkt Passwörter merken. Mehr als 2-3 komplexe Passwörter sind für die meisten von uns nicht zuverlässig merkbar. Deshalb haben sich schon früh Taktiken wie der Zettel unter der Tastatur oder das verwenden von identischen oder nur leicht abgeänderten Passwörtern für unterschiedliche Dienste etabliert.

Beide Methoden sind schlechte Ideen und heute nicht mehr nötig. Es gibt heute keinen Grund mehr, auf einen Passwortmanager zu verzichten, auch weil sie vor weiteren Angriffen wie Phishing schützen können.

Ein Passwort für mehrere Menschen:

Wenn eine Hard- oder Software Sie dazu verleitet, zur vernünftigen Nutzung ein Passwort mit anderen Menschen zu teilen, sollten Sie sich bei ihrem Hersteller beschweren. Das Erstellen von zusätzlichen Konten und die Delegation von einigen Ihrer Rechte an diese Konten sollten eigentlich heute Standard sein, nicht nur aus Sicht der Sicherheit.

Falls Sie aber keine Wahl haben: Es gibt auch Passwortmanager, welche das Teilen von einzelnen Passwörtern oder ganzen Gruppen zwischen mehreren Nutzer:innen erlauben. Setzen Sie diese Funktion aber immer mit Bedacht ein.

Checkliste Passwort

- Für jede Person und jedes Konto (bzw. jeden Dienst) ein separates Passwort.

- Jedes Passwort ist nicht einfach erratbar.

- Passwörter werden nie unverschlüsselt gespeichert (ausser in einem Tresor).

- Passwort-Reset: Das Mailkonto, auf das die Mail zum Zurücksetzen eines Passwortes gesendet werden kann, sollte mindestens so sicher sein, wie das Konto hinter dem Passwort.

- Treffen Sie gegebenenfalls Vorkehrungen, wie berechtigte Personen auf Ihre Passwörter und Daten zugreifen können, auch wenn Sie länger handlungsunfähig sind.

Zur Erratbarkeit von Passwörtern: Es sollte aus keiner anderen Information und keinem anderen Passwort ableitbar sein. Denn für einen Computer sind eine Milliarde Versuche lediglich ein Klacks und jede Regel, die Sie sich ausdenken können, um die Information zu verschleiern, haben professionelle Angreifer sicher schon längst automatisiert.

Mehrere Faktoren

Zusätzlich zum Passwort sollten Sie auf möglichst vielen Ihrer Konten die Zwei-Faktor-Authentifizierung (2FA), auch Multi- oder Mehr-Faktor-Authentifizierung (MFA) genannt, aktivieren.

Dieser zusätzliche Faktor dient dazu, dass das Klauen oder Erraten eines Passworts nicht automatisch zum Kontozugang führt.

Verfahren für 2FA reichen von der SMS an Ihre Mobilnummer und Streichlisten über Apps zur Code-Generierung auf dem Handy bis zum Einsatz von sicherer Zusatzhardware wie beispielsweise USB-Token nach dem FIDO2-Standard.

Beim Aktivieren des zweiten Faktors sollten Sie aber sicherstellen, dass es auch bei Defekt/Verlust des Handys oder USB-Tokens noch möglich ist, die rechtmässige Nutzung des Kontos zu bestätigen.

Insbesondere lokale/regionale Anbieter bieten auch zusätzliche Möglichkeiten, Ihre Identität im Notfall auch anders zu beweisen, beispielsweise durch persönliches Präsentieren eines Ausweisdokuments. Diese kann natürlich als alternative Variante vorgesehen werden, auch wenn sie für Sie und Ihren Anbieter aufwändig ist.

Checkliste 2FA

- Aktivieren Sie 2FA wo immer möglich.

- Richten Sie bei jedem 2FA-Konto mindestens zwei 2FA-Möglichkeiten ein, für den Fall dass eine davon verloren geht/anderweitig nicht mehr verfügbar ist.

Getrennte Konten

Falls Sie mit unterschiedlichen Sicherheitsstufen arbeiten, sollten Sie diese Tätigkeiten auf unterschiedlichen Rechnern oder zumindest unterschiedlichen Konten ausüben.

Beispielsweise kann ein solcher mit geeigneten Beschränkungen versehener Zusatzrechner dazu verwendet werden, unbekannte Dokumente zu öffnen, beispielsweise, wenn ein Patient in einer Arztpraxis ein angebliches Röntgenbild auf USB-Stick vorbeibringt.

Oder nutzen Sie es, falls Ihnen ein flüchtiger Bekannter ein Programm empfiehlt, mit welchem Sie garantiert im Online-Casino gewinnen können. (Besser noch: Lassen Sie die Finger von jeglicher Software oder sonstigen Angeboten, die zu gut scheinen, um wahr zu sein. Meist stecken keine guten Absichten dahinter.)

Aber auch falls Sie legitime Software kurz testen wollen, empfiehlt sich ein abgeschottetes System, um danach wieder sauber aufräumen zu können.

Checkliste Separierung

- Nutzen Sie für Aktivitäten, die unabhängig von Ihren wichtigen Daten sind, separate Rechner oder Konten.

- Nutzen Sie diese ganz besonders für Experimente.

- Schränken Sie diese Rechner und Konten möglichst in ihren Rechten (Datei-, Internetzugriff, …) ein.

Naive Software

Ein beliebtes Eingangstor für Schadsoftware ist, Menschen mittels grossartigen Versprechungen oder Drohungen zu unbedachten Aktivitäten zu bewegen: Die oben bereits erwähnte „einmalige“ Software, der Anruf vom angeblichen „Microsoft-Support“ wegen der schlimmen Vireninfektion auf dem Rechner oder der „verlorene“ USB-Stick mit potenziell interessanten Daten. Dieser Ansatz ist sehr flexibel, da er auf die einzelne Person zugeschnitten werden kann, aber halt auch aufwändig.

Das andere Eingangstor bedarf etwas mehr initialem Aufwand, kann nachher aber dafür automatisiert werden. Es beruht darauf, dass jede Software Fehler hat. Einige davon sind sicherheitsrelevant. Und jährliche mehrere Tausend davon können übers Internet ausgenutzt werden.

Betroffen davon ist nicht nur die Software von kleinen, unerfahrenen Anbietern; viel zu häufig sind es auch die grossen, komplizierten Softwarepakete der etablierten Anbieter.

Das Erkennen, ob und wie installierte Software von Angreifern missbraucht werden könnte, ist selbst für Experten nur sehr schwer abzuschätzen. Für Laien ist es schlicht unmöglich.

Aber es gibt einige einfache Daumenregeln:

- Jede Software kann potenziell ein Einfallstor sein.

- Je länger eine Software keine Fehlerkorrekturen bekommt, desto höher ist die Chance, dass Sicherheitsprobleme in einschlägigen Kreisen bekannt sind.

- Laden Sie unbekannte Ecken des Internet nicht noch speziell ein. (Viele auch seriöse Webseiten weisen Ihren Browser an, über verzweigte Tracking- und Werbenetzwerke Daten herunterzuladen, welche völlig ausserhalb der Kontrolle der ursprünglichen Webseite sind.)

Checkliste Software

- Software und Betriebssysteme wenn immer möglich aktuell halten.

- Veraltete oder nicht mehr gepflegte Software ersetzen.

- Nicht gebrauchte oder verzichtbare Software löschen. Dies gilt auch für installierbare Plugins oder Erweiterungen.

- Nutzen Sie Tracking- und Werbeblocker.

Plappernde Datenträger

Irgendwann geht jeder Datenträger verloren bzw. gestohlen oder wird entsorgt. In beiden Fällen sollten die Daten darauf nicht in die falschen Hände gelangen. Bei Verlust und Diebstahl ist das per Definition unkontrollierbar, aber auch bei der Entsorgung wird das häufig vergessen (oder wird als nicht praktikabel angesehen, da der Datenträger schon defekt zu sein scheint).

Aufgrund ihrer besonderen Architektur ist das Löschen von Daten insbesondere auf SSD schwierig. Auch in vielen anderen Fällen ist das Löschen schwierig, unmöglich, oder geht ganz einfach vergessen.

Damit die Datenträger an ihrem Lebensende nicht zu Plappermäulern werden, gibt es eine ganz einfache Methode: Sie von Anfang an zu verschlüsseln und alle Daten darauf nur verschlüsselt abzulegen. Dann können Ihnen Bedenken um Datenabfluss gestohlen bleiben, sogar im wörtlichen Sinne.

Checkliste Datenträger

- Alle portablen Datenträger verschlüsseln („Festplattenverschlüsselung“).

- Auch alle eingebauten Festplatten/SSDs (Laptop, Handy, …) verschlüsseln, wenn Ihr System das erlaubt. (Hängt von der Hard-/Softwarekombination ab, geht aber bei vielen modernen Geräten oder ist sogar auf gewissen Handys und Tablets sogar Standard.)

- Passwörter und Recovery Keys der Datenträger sicher aufbewahren.

Weiterführende Informationen

- Ransomware ist anders

- Ist 1234 ein gutes Passwort? (Passwörter — Hintergründe und Aufgaben)

- Sicherheitstipps, nicht nur fürs Home-Office (eine frühere Version dieses Artikels)

Dieser Artikel ist auch unter https://marcel-waldvogel.ch/checkliste verfügbar.

Aktuelles zu Sicherheit

- Die e-ID wird besser als versprochen

Der Bund wird den Konsumentenschutz bei der e-ID noch verbessern. Vielen Dank!

Der Bund wird den Konsumentenschutz bei der e-ID noch verbessern. Vielen Dank! - Ransomware-sicheres Backup

Cyberangriffe können verheerend sein. Doch ein letztes Sicherheitsnetz ist nicht so schwierig zu bauen. Hier die Hintergründe, was es beim Aufbau… Ransomware-sicheres Backup weiterlesen

Cyberangriffe können verheerend sein. Doch ein letztes Sicherheitsnetz ist nicht so schwierig zu bauen. Hier die Hintergründe, was es beim Aufbau… Ransomware-sicheres Backup weiterlesen - Löst die e-ID die Probleme von Jugendschutz und Privatsphäre?

Heute gehen wir der Frage nach, ob eine e-ID unsere gesellschaftlichen Probleme im Internet lösen kann. Und wie wir zu einer… Löst die e-ID die Probleme von Jugendschutz und Privatsphäre? weiterlesen

Heute gehen wir der Frage nach, ob eine e-ID unsere gesellschaftlichen Probleme im Internet lösen kann. Und wie wir zu einer… Löst die e-ID die Probleme von Jugendschutz und Privatsphäre? weiterlesen - 📻 E-ID: Kollidiert Altersverifikation mit dem Recht auf Anonymität?

Die e-ID ist aktuell auch im rund um Altersverifikation in Diskussion. In einem Interview mit Radio SRF versuchte ich, einige Punkte… 📻 E-ID: Kollidiert Altersverifikation mit dem Recht auf Anonymität? weiterlesen

Die e-ID ist aktuell auch im rund um Altersverifikation in Diskussion. In einem Interview mit Radio SRF versuchte ich, einige Punkte… 📻 E-ID: Kollidiert Altersverifikation mit dem Recht auf Anonymität? weiterlesen - Ja zur E-ID

Ich setze mich bekanntermassen sehr für IT-Sicherheit und Privatsphäre ein. Und genau deshalb finde ich die E-ID in ihrer jetzt geplanten… Ja zur E-ID weiterlesen

Ich setze mich bekanntermassen sehr für IT-Sicherheit und Privatsphäre ein. Und genau deshalb finde ich die E-ID in ihrer jetzt geplanten… Ja zur E-ID weiterlesen - CH-Journi-Starterpack fürs Fediverse

Im gestrigen Artikel rund ums Fediverse – das offene, föderierte soziale Netzwerk – hatte ich euch ein Starterpack versprochen. Hier ist… CH-Journi-Starterpack fürs Fediverse weiterlesen

Im gestrigen Artikel rund ums Fediverse – das offene, föderierte soziale Netzwerk – hatte ich euch ein Starterpack versprochen. Hier ist… CH-Journi-Starterpack fürs Fediverse weiterlesen

Schreibe einen Kommentar