Der Bund hat am 17. Juli 2023 einen Brief an seine Informatikdienstleister verschickt. Die Forderungen reichen von selbstverständlich bis fragwürdig. Wir haben sie aus IT-Sicherheitssicht analysiert und mit Hinweisen für alle IT-Verantwortlichen versehen, egal ob öffentliche Hand oder Privatwirtschaft.

Dies ist eine Kompaktversion meines DNIP-Artikels zum Thema.

IT-Sicherheit geht alle an

Die allermeisten heutigen Unternehmen sind von einer funktionierenden Informatikinfrastruktur abhängig. Manche sind sich das sehr bewusst; andere merken es erst, wenn Teile ihrer IT crasht, gehackt wurde, Geschäfts- und Personaldaten im Darknet auftauchen oder wenn ein Wassereinbruch bzw. Feuer die Rechner und Festplatten zerstört hat.

Für IT-Sicherheit gibt es keine 0815-Lösung

Deshalb muss sie immer auf die spezifischen Bedürfnisse der Organisation zugeschnitten sein. Sie kann auch nicht isoliert betrachtet werden, sondern muss von allen gelebt werden, wenn sie wirkungsvoll sein soll. Sicherheit ist auch hier nur so stark wie das schwächste Glied; und das ist jenes, das man nicht in die Betrachtungen einbezogen hat.

Entsprechend kann es die Putzfrau sein, die wie üblich alle Türen zuzieht, auch wenn dies die Kühlung des temporären Servers stört. Oder die Brüstung, die vor allen Fenstern durchläuft und so das Türschloss im Obergeschoss aushebelt. Oder…

Der Brief des Bundes berücksichtigt dies zu wenig

Er verallgemeinert Anforderungen und impliziert veraltete Sicherheitsmassnahmen. Oder bleibt unklar, was gewisse Forderungen jetzt eigentlich bedeuten.

Schlussfolgerungen

Der Brief scheint als plötzliche Reaktion geschrieben worden zu sein und nicht in einer wohl überlegten Aktion geplant. Der Brief wirkt so, als ob kein Feedback von BIT oder NCSC eingeholt wurde.

Als Grund für den Brief bieten sich insbesondere drei Optionen an:

- Der Bund hat keine Ahnung, wie es um seine Dienstleister bestellt ist.

- Der Bund ist wirklich besorgt um die Qualität seiner Dienstleister und hat das erst jetzt bemerkt.

- Der Bund ist wirklich besorgt um die Qualität seiner Dienstleister und weiss das schon seit Jahren.

Alle drei Optionen sind nicht wirklich beruhigend. In allen drei Fällen muss die öffentliche Hand sich aber auf die Fahne schreiben, die externen Dienstleister enger kompetent zu begleiten.

Handlungsfreiheit erhalten

Einer der Sorgenpunkte des Bundes ist, laut Pressemitteilungs-PDF, die «Wartung und Weiterentwicklung dieser [von Xplain erstellten] essentiellen Softwarekomponenten sicherzustellen».

Egal, wie die aktuelle Geschichte ausgeht: Fälle, in denen ein Dienstleister Probleme hat oder man sich von einem Dienstleister trennen will, wird es immer wieder geben. Entsprechend sollte der Bund zukünftig auch besser darauf vorbereitet sein, einen solchen Schritt möglichst schmerzlos gehen zu können.

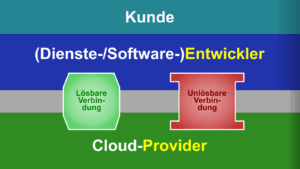

Dabei könnte er sich beispielsweise an einigen klassischen Werkzeuge zur Reduktion von Lock-In orientieren:

- Modularisierung bei den Projekten (einfach und eigenständig, Mut zur Lücke),

- Nutzung von offenen, standardisierten APIs, [Neu 2023-08-02, danke an Stephan Neuhaus]

- eine Two-Vendor-Strategie, auch wenn das im IT-Bereich nicht immer einfach ist und

- Verpflichtung der IT-Dienstleister, den im Rahmen des Projekts erstellten Quellcode als Open Source zu veröffentlichen (Public Money, Public Code). Diesen Schritt halte ich für den Vielversprechendsten.

Weiterführende Informationen

- Marcel Waldvogel: IT-Sicherheit ist kein Bürostuhl (DNIP, 2022-08-01)

Der Artikel in voller Länge. - Martin Steiger und Marcel Waldvogel: IT-Sicherheit bei Dienstleistern des Bundes, Teil 1 (Datenschutz Plaudereien, 2022-08-02)

Das Thema als Podcast aus leicht anderen Blickwinkeln. - Reto Vogt: Exklusiv: Bund kontaktiert seine IT-Dienstleister wegen Security (Inside IT, 2022-07-19)

Der Beitrag, der diesen ausgelöst hat und das gesamte Schreiben des Bundes enthält. - Marcel Waldvogel: Was uns Ransomware zu Datenschutz und Datensicherheit lehrt (2022-12-05)

IT-Sicherheit und ein paar einfache aber effektive Massnahmen einfach erklärt. Diese Checklisten können aber nicht mehr als der Anfang einer wundervolle Freundschaft mit der IT-Sicherheit sein. - Marcel Waldvogel: Ransomware ist anders (2018-09-26)

Wie Ransomware funktioniert und was man dagegen tun sollte (und was nicht). - BSI: Forschrittliche Angriffe — dynamische Entwicklung.

Hintergrund zu Ransomware und Cyber-Sicherheitsempfehlungen.

Aktuelles zu IT-Sicherheit

- Sichere VoIP-Telefone: Nein, danke‽

Zumindest war dies das erste, was ich dachte, als ich hörte, dass der weltgrösste Hersteller von Schreibtischtelefonen mit Internetanbindung, Yealink, es jedem Telefon ermöglicht, sich als beliebiges anderes Yealink-Telefon auszugeben. Und somit als dieses Telefonate zu führen, Kontaktlisten anzuschauen und so weiter.

Zumindest war dies das erste, was ich dachte, als ich hörte, dass der weltgrösste Hersteller von Schreibtischtelefonen mit Internetanbindung, Yealink, es jedem Telefon ermöglicht, sich als beliebiges anderes Yealink-Telefon auszugeben. Und somit als dieses Telefonate zu führen, Kontaktlisten anzuschauen und so weiter. - Diceware: Sicher & deutsch

Diceware ist, laut Wikipedia, «eine einfache Methode, sichere und leicht erinnerbare Passwörter und Passphrasen mithilfe eines Würfels zu erzeugen». Auf der Suche nach einem deutschsprachigen Diceware-Generator habe ich keinen gefunden, der nur im Browser läuft, also das Passwort nicht von einem Server lädt. Da man Passwörter mit niemandem teilen sollte, war das für mich keine… Diceware: Sicher & deutsch weiterlesen

Diceware ist, laut Wikipedia, «eine einfache Methode, sichere und leicht erinnerbare Passwörter und Passphrasen mithilfe eines Würfels zu erzeugen». Auf der Suche nach einem deutschsprachigen Diceware-Generator habe ich keinen gefunden, der nur im Browser läuft, also das Passwort nicht von einem Server lädt. Da man Passwörter mit niemandem teilen sollte, war das für mich keine… Diceware: Sicher & deutsch weiterlesen - Nextcloud: Automatischer Upload auf Android verstehen

Ich hatte das Gefühl, dass der automatische Upload auf Android unzuverlässig sei, konnte das aber nicht richtig festmachen. Jetzt weiss ich wieso und was dabei hilft.

Ich hatte das Gefühl, dass der automatische Upload auf Android unzuverlässig sei, konnte das aber nicht richtig festmachen. Jetzt weiss ich wieso und was dabei hilft. - VÜPF: Staatliche Überwachungsfantasien im Realitätscheck

Die Revision der «Verordnung über die Überwachung des Post- und Fernmeldeverkehrs» (VÜPF) schreckte die Schweiz spät auf. Am Wochenende publizierte die NZZ ein Streitgespräch zum VÜPF. Darin findet sich vor allem ein Absatz des VÜPF-Verschärfungs-Befürworters mit Aussagen, die nicht unwidersprochen bleiben können.

Die Revision der «Verordnung über die Überwachung des Post- und Fernmeldeverkehrs» (VÜPF) schreckte die Schweiz spät auf. Am Wochenende publizierte die NZZ ein Streitgespräch zum VÜPF. Darin findet sich vor allem ein Absatz des VÜPF-Verschärfungs-Befürworters mit Aussagen, die nicht unwidersprochen bleiben können. - Phishing-Trend Schweizerdeutsch

Spam und Phishingversuche auf Schweizerdeutsch scheinen beliebter zu werden. Wieso nutzen Spammer denn diese Nischensprache? Schauen wir in dieser kleinen Weiterbildung in Sachen Spam und Phishing zuerst hinter die Kulissen der Betrüger, um ihre Methoden kennenzulernen. Und danach – viel wichtiger – was wir tun können, um uns zu schützen.

Spam und Phishingversuche auf Schweizerdeutsch scheinen beliebter zu werden. Wieso nutzen Spammer denn diese Nischensprache? Schauen wir in dieser kleinen Weiterbildung in Sachen Spam und Phishing zuerst hinter die Kulissen der Betrüger, um ihre Methoden kennenzulernen. Und danach – viel wichtiger – was wir tun können, um uns zu schützen. - Persönliche Daten für Facebook-KIMeta – Zuckerbergs Imperium hinter Facebook, WhatsApp, Instagram, Threads etc. – hat angekündigt, ab 27. Mai die persönlichen Daten seiner Nutzer:innen in Europa für KI-Training zu verwenden. Dazu gehören alle Beiträge (auch die zutiefst persönlichen), Bilder (auch die peinlichen) und Kommentare (auch die blöden Sprüche) auf Facebook und Instagram, die Interaktionen mit dem KI-Chatbot «Meta… Persönliche Daten für Facebook-KI weiterlesen

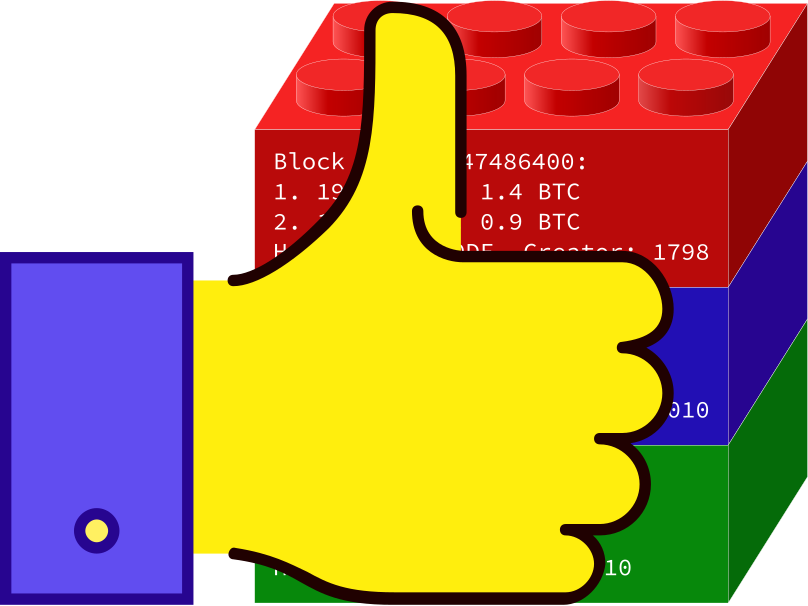

- In den Klauen der Cloud

Bert Hubert, niederländischer Internetpionier und Hansdampf-in-allen-Gassen, hat einen grossartigen Artikel geschrieben, in dem er die Verwirrung rund um «in die Cloud gehen» auflöst. Ich habe ihn für DNIP auf Deutsch übersetzt.

Bert Hubert, niederländischer Internetpionier und Hansdampf-in-allen-Gassen, hat einen grossartigen Artikel geschrieben, in dem er die Verwirrung rund um «in die Cloud gehen» auflöst. Ich habe ihn für DNIP auf Deutsch übersetzt. - Können KI-Systeme Artikel klauen?

Vor ein paar Wochen hat die NZZ einen Artikel veröffentlicht, in dem Petra Gössi das NZZ-Team erschreckte, weil via KI-Chatbot angeblich «beinahe der gesamte Inhalt des Artikels […] in der Antwort von Perplexity zu lesen» gewesen sei. Und nun könne «man gratis oder für eine Gebühr von etwa 20 Dollar pro Monat jede Zeitung auf… Können KI-Systeme Artikel klauen? weiterlesen

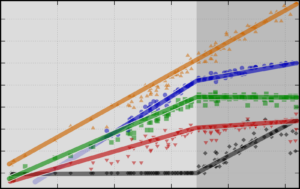

Vor ein paar Wochen hat die NZZ einen Artikel veröffentlicht, in dem Petra Gössi das NZZ-Team erschreckte, weil via KI-Chatbot angeblich «beinahe der gesamte Inhalt des Artikels […] in der Antwort von Perplexity zu lesen» gewesen sei. Und nun könne «man gratis oder für eine Gebühr von etwa 20 Dollar pro Monat jede Zeitung auf… Können KI-Systeme Artikel klauen? weiterlesen - Was Prozessoren und die Frequenzwand mit der Cloud zu tun haben

Seit bald 20 Jahren werden die CPU-Kerne für Computer nicht mehr schneller. Trotzdem werden neue Prozessoren verkauft. Und der Trend geht in die Cloud. Wie das zusammenhängt.

Seit bald 20 Jahren werden die CPU-Kerne für Computer nicht mehr schneller. Trotzdem werden neue Prozessoren verkauft. Und der Trend geht in die Cloud. Wie das zusammenhängt. - Facebook: Moderation für Geschäftsinteressenmaximierung, nicht für das Soziale im Netz

Hatte mich nach wahrscheinlich mehr als einem Jahr mal wieder bei Facebook eingeloggt. Das erste, was mir entgegenkam: Offensichtlicher Spam, der mittels falscher Botschaften auf Klicks abzielte. Aber beim Versuch, einen wahrheitsgemässen Bericht über ein EuGH-Urteil gegen Facebook zu posten, wurde dieser unter dem Vorwand, ich würde Spam verbreiten, gelöscht. Was ist passiert?

Hatte mich nach wahrscheinlich mehr als einem Jahr mal wieder bei Facebook eingeloggt. Das erste, was mir entgegenkam: Offensichtlicher Spam, der mittels falscher Botschaften auf Klicks abzielte. Aber beim Versuch, einen wahrheitsgemässen Bericht über ein EuGH-Urteil gegen Facebook zu posten, wurde dieser unter dem Vorwand, ich würde Spam verbreiten, gelöscht. Was ist passiert? - Was verraten KI-Chatbots?«Täderlät» die KI? Vor ein paar Wochen fragte mich jemand besorgt, ob man denn gar nichts in Chatbot-Fenster eingeben könne, was man nicht auch öffentlich teilen würde. Während der Erklärung fiel mir auf, dass ganz viele Leute ganz wenig Ahnung haben, wie die Datenflüsse bei KI-Chatbots wie ChatGPT etc. eigentlich ablaufen. Deshalb habe ich für… Was verraten KI-Chatbots? weiterlesen

- Sicherheit versteckt sich gerne

Wieso sieht man einer Firma nicht von aussen an, wie gut ihre IT-Sicherheit ist? Einige Überlegungen aus Erfahrung.

Wieso sieht man einer Firma nicht von aussen an, wie gut ihre IT-Sicherheit ist? Einige Überlegungen aus Erfahrung.

Schreibe einen Kommentar