Ich habe versucht, dem mutmasslich grössten Hack der Geschichte etwas auf den Grund zu gehen. Daraus ist eine spannende Spurensuche geworden, die ich gerne mit euch teilen möchte.

Dies ist eine Kurzfassung des DNIP-Artikels „Wer ist «Jia Tan»? Eine Spurensuche zur xz-Backdoor„.

Über Ostern ist «Jia Tan» aufgeflogen, gerade als er(?) dabei war, seine über Jahren sorgfältig vorbereitete Sicherheitslücke in Abermillionen Rechner weltweit zu verteilen. Wenn sie nicht rechtzeitig entdeckt worden wäre, hätte das möglicherweise zur grössten bekannten IT-Sicherheitskatastrophe führen können. Auch nach bald zwei Monaten ist noch sehr wenig über die Person(en) oder Organisation hinter dem Angriff bekannt. Unter anderem, weil das oder die Opfer nicht bekannt wurden (eben, weil die Vorbereitung rechtzeitig entdeckt wurde).

Welche Informationen haben wir?

Wir haben Informationen zu

- Namen,

- Arbeitszeiten,

- genutzten IP-Adressen und

- einem Teil des Zeitplans der Operation.

- Es gibt Mutmassungen darüber, ob es ein Einzeltäter oder eine Gruppe war.

- Zusätzlich haben wir aus früheren Cyberangriffen und Verteidigungsszenarien Informationen über mögliche Ziele und deren Werte (Kosten/Nutzen).

Im DNIP-Artikel schauen wir uns diese zuerst einzeln an und versuchen sie nachher zusammenzufügen. Das Ziel ist es vor allem, einen Überblick über das zu geben, was an Informationen da ist und was man daraus schliessen kann (und wo man nur Hinweise hat).

Ein weiteres—extrem informatives—Puzzlestück fehlt, nämlich, was das konkrete Ziel gewesen wäre. Ich bin aber froh, dass wir das nicht herausfinden mussten.

Trotzdem geben diese Informationen Einblick in mögliche Ziele und was wir (Einzelne, Firmen, Politik) ändern müssen.

Interessen, Ziele und deren Wert

Der Überblick über die potenziellen Interessen von typischen Organisationen hilft uns, die Ziele und ihr Wert besser zu verstehen.

Einige der Ziele hätten möglicherweise einen Wert von mehreren Milliarden(!) gehabt. Hacken kann also durchaus lukrativ sein. (Auch wenn ich so fähige Leute lieber auf dieser Seite des Gesetzes wissen würde.)

Was lernen wir daraus?

- „Für mich/uns interessiert sich ja eh keiner“: Ich glaube, die wichtigste Erkenntnis ist, dass wir alle, als Individuum oder als Teil einer Firma/Organisation, eine wichtige Rolle in einem Cyberangriff spielen könnten. Und wir uns und unsere Organisation entsprechend schützen müssen.

- Bedrohungslage erkennen. Wer glaubt, dass Computer unter deren Verantwortung oder Informationen darauf missbraucht werden könnten, um Chaos zu stiften (oder dieses Chaos zu verstärken), sollte diese Rechner und Daten besonders gut schützen. (Der nächste militärische oder wirtschaftliche Konflikt wird eine grosse Cyberkomponente beinhalten.)

- Wir alle sollten uns besser schützen. Diese Checklisten mit Hintergrundinformationen bieten einen guten Start für Einzelne und kleine Firmen. (Auch für grössere Firmen sind sie nicht falsch, dort braucht es aber jemanden mit spezifischer Kenntnis über die IT-Prozesse vor Ort.)

- Früherkennung von Anomalien. Falls irgendwas sich unerklärlicherweise anders verhält als erwartet: Unbedingt mit einem Experten sprechen. Jemand Unbefugtes könnte gerade dabei sein, es sich in Ihrer IT-Infrastruktur gemütlich zu machen.

Wir haben gesehen, dass einzelne unsichere Computer Angreifer ünterstützen können, einfacher ganze Firmen oder Länder lahmzulegen. Es sollte also jede:r, egal für wie klein und unwichtig er/sie sich hält, seine Computer schützen. Vieles davon ist auch gar nicht schwer. Und hilft euch auch!

Weiterführende Literatur

- Simpliccisimus: Putins Bären — Die gefährlichsten Hacker der Welt, ARD/SWR, 2024-02-26.

Dokumentarfilm mit Einblick in die Aktivitäten von staatlichen Akteuren und den Hackerangriff 2015 auf den deutschen Bundestag. (Begleittext dazu beim WDR.) - Jürgen Winzer: „Hölle brach los“: ARD-Doku zeigt, wie Putins Hacker die Trägheit unserer Bürokratie ausnutzen, SWYRL, 2024-02-21.

Filmkritik an «Putins Bären» sowie Kurzzusammenfassung. - Kai Biermann und Linus Neumann: Hirne hacken: Hackback Edition 🎥, 37C3, 2023-12-28. (Bericht darüber bei Golem für Textbevorzuger)

Erfahrungen und Überlegungen zur Verhandlung mit Ransomware-Erpressern. - Marcel Waldvogel: Was uns Ransomware zu Datenschutz und Datensicherheit lehrt, 2022-12-05.

Einige Tipps für Individuen und KMUs, die auch gegen Cyberangriffe helfen. Sie taugen nur bedingt für Grossfirmen und exponierte Personen/Organisationen; diese brauchen spezifisches, erfahrenes Personal und auf sie zugeschnittene Lösungen. - Uwe Johnson: Mutmassungen über Jakob, 1959, Wikipedia-Eintrag dazu.

Nur der Namensgeber dieses Artikels.

Aktuelles zu IT-Sicherheit

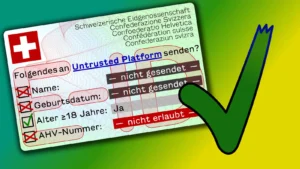

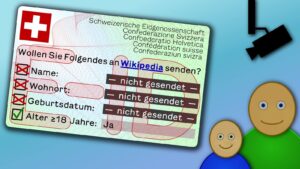

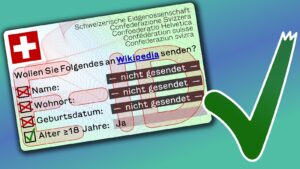

- Die e-ID wird besser als versprochen

Der Bund wird den Konsumentenschutz bei der e-ID noch verbessern. Vielen Dank!

Der Bund wird den Konsumentenschutz bei der e-ID noch verbessern. Vielen Dank! - Ransomware-sicheres Backup

Cyberangriffe können verheerend sein. Doch ein letztes Sicherheitsnetz ist nicht so schwierig zu bauen. Hier die Hintergründe, was es beim Aufbau eines Ransomware-resilienten Backupprozesses zu beachten gilt.

Cyberangriffe können verheerend sein. Doch ein letztes Sicherheitsnetz ist nicht so schwierig zu bauen. Hier die Hintergründe, was es beim Aufbau eines Ransomware-resilienten Backupprozesses zu beachten gilt. - Löst die e-ID die Probleme von Jugendschutz und Privatsphäre?

Heute gehen wir der Frage nach, ob eine e-ID unsere gesellschaftlichen Probleme im Internet lösen kann. Und wie wir zu einer besseren Lösung kommen.

Heute gehen wir der Frage nach, ob eine e-ID unsere gesellschaftlichen Probleme im Internet lösen kann. Und wie wir zu einer besseren Lösung kommen. - 📻 E-ID: Kollidiert Altersverifikation mit dem Recht auf Anonymität?

Die e-ID ist aktuell auch im rund um Altersverifikation in Diskussion. In einem Interview mit Radio SRF versuchte ich, einige Punkte zu klären.

Die e-ID ist aktuell auch im rund um Altersverifikation in Diskussion. In einem Interview mit Radio SRF versuchte ich, einige Punkte zu klären. - Ja zur E-ID

Ich setze mich bekanntermassen sehr für IT-Sicherheit und Privatsphäre ein. Und genau deshalb finde ich die E-ID in ihrer jetzt geplanten Form eine ganz wichtige Zutat. Hier meine Gründe für ein Ja am 28. September. Zusammen mit Hintergründen, die Einblick in die E-ID und ihre Geschichte und Funktionsweise geben. Ich bin für eine e-ID, weil wir… Ja zur E-ID weiterlesen

Ich setze mich bekanntermassen sehr für IT-Sicherheit und Privatsphäre ein. Und genau deshalb finde ich die E-ID in ihrer jetzt geplanten Form eine ganz wichtige Zutat. Hier meine Gründe für ein Ja am 28. September. Zusammen mit Hintergründen, die Einblick in die E-ID und ihre Geschichte und Funktionsweise geben. Ich bin für eine e-ID, weil wir… Ja zur E-ID weiterlesen - CH-Journi-Starterpack fürs Fediverse

Im gestrigen Artikel rund ums Fediverse – das offene, föderierte soziale Netzwerk – hatte ich euch ein Starterpack versprochen. Hier ist es und bringt euch deutschsprachige Journalistinnen, Journalisten und Medien aus der Schweiz und für die Schweiz.

Im gestrigen Artikel rund ums Fediverse – das offene, föderierte soziale Netzwerk – hatte ich euch ein Starterpack versprochen. Hier ist es und bringt euch deutschsprachige Journalistinnen, Journalisten und Medien aus der Schweiz und für die Schweiz. - Föderalismus auch bei sozialen Netzen

Föderalismus liegt uns im Blut. Unsere gesamte Gesellschaft ist föderal aufgebaut. Aber – wieso lassen wir uns dann bei sogenannten «sozialen», also gesellschaftlichen, Netzen auf zentralistische Player mit absoluter Macht ein? In den digitalen gesellschaftlichen Welten sind Mark Zuckerberg (Facebook, Instagram, WhatsApp, Threads), Elon Musk (X, ehemals Twitter) oder Zhang Yiming (TikTok) die absolutistischen Herrscher,… Föderalismus auch bei sozialen Netzen weiterlesen

Föderalismus liegt uns im Blut. Unsere gesamte Gesellschaft ist föderal aufgebaut. Aber – wieso lassen wir uns dann bei sogenannten «sozialen», also gesellschaftlichen, Netzen auf zentralistische Player mit absoluter Macht ein? In den digitalen gesellschaftlichen Welten sind Mark Zuckerberg (Facebook, Instagram, WhatsApp, Threads), Elon Musk (X, ehemals Twitter) oder Zhang Yiming (TikTok) die absolutistischen Herrscher,… Föderalismus auch bei sozialen Netzen weiterlesen - Unterschreiben gegen mehr Überwachung

Der Bundesrat will auf dem Verordnungsweg den Überwachungsstaat massiv ausbauen und die Schweizer IT-Wirtschaft im Vergleich zu ausländischen Anbieter schlechter stellen. Deine Unterschrift unter der Petition hilft!

Der Bundesrat will auf dem Verordnungsweg den Überwachungsstaat massiv ausbauen und die Schweizer IT-Wirtschaft im Vergleich zu ausländischen Anbieter schlechter stellen. Deine Unterschrift unter der Petition hilft! - Sichere VoIP-Telefone: Nein, danke‽

Zumindest war dies das erste, was ich dachte, als ich hörte, dass der weltgrösste Hersteller von Schreibtischtelefonen mit Internetanbindung, Yealink, es jedem Telefon ermöglicht, sich als beliebiges anderes Yealink-Telefon auszugeben. Und somit als dieses Telefonate zu führen, Kontaktlisten anzuschauen und so weiter.

Zumindest war dies das erste, was ich dachte, als ich hörte, dass der weltgrösste Hersteller von Schreibtischtelefonen mit Internetanbindung, Yealink, es jedem Telefon ermöglicht, sich als beliebiges anderes Yealink-Telefon auszugeben. Und somit als dieses Telefonate zu führen, Kontaktlisten anzuschauen und so weiter. - Diceware: Sicher & deutsch

Diceware ist, laut Wikipedia, «eine einfache Methode, sichere und leicht erinnerbare Passwörter und Passphrasen mithilfe eines Würfels zu erzeugen». Auf der Suche nach einem deutschsprachigen Diceware-Generator habe ich keinen gefunden, der nur im Browser läuft, also das Passwort nicht von einem Server lädt. Da man Passwörter mit niemandem teilen sollte, war das für mich keine… Diceware: Sicher & deutsch weiterlesen

Diceware ist, laut Wikipedia, «eine einfache Methode, sichere und leicht erinnerbare Passwörter und Passphrasen mithilfe eines Würfels zu erzeugen». Auf der Suche nach einem deutschsprachigen Diceware-Generator habe ich keinen gefunden, der nur im Browser läuft, also das Passwort nicht von einem Server lädt. Da man Passwörter mit niemandem teilen sollte, war das für mich keine… Diceware: Sicher & deutsch weiterlesen - Nextcloud: Automatischer Upload auf Android verstehen

Ich hatte das Gefühl, dass der automatische Upload auf Android unzuverlässig sei, konnte das aber nicht richtig festmachen. Jetzt weiss ich wieso und was dabei hilft.

Ich hatte das Gefühl, dass der automatische Upload auf Android unzuverlässig sei, konnte das aber nicht richtig festmachen. Jetzt weiss ich wieso und was dabei hilft. - VÜPF: Staatliche Überwachungsfantasien im Realitätscheck

Die Revision der «Verordnung über die Überwachung des Post- und Fernmeldeverkehrs» (VÜPF) schreckte die Schweiz spät auf. Am Wochenende publizierte die NZZ ein Streitgespräch zum VÜPF. Darin findet sich vor allem ein Absatz des VÜPF-Verschärfungs-Befürworters mit Aussagen, die nicht unwidersprochen bleiben können.

Die Revision der «Verordnung über die Überwachung des Post- und Fernmeldeverkehrs» (VÜPF) schreckte die Schweiz spät auf. Am Wochenende publizierte die NZZ ein Streitgespräch zum VÜPF. Darin findet sich vor allem ein Absatz des VÜPF-Verschärfungs-Befürworters mit Aussagen, die nicht unwidersprochen bleiben können.

Schreibe einen Kommentar