Wieder streicht ein Cloudspeicher seine Segel. Was wir daraus lernen sollten.

«Saldo» meldet, dass die Swisscom die Gesundheitsplattform Evita.ch im November vom Netz. Bis dahin müssen die Patient:innen, die z.T. seit 2011 auf diese Cloudplattform vertrauten, ihre Gesundheitdossiers mit Diagnosen, Röntgenbildern und Arztberichten herunterladen. Kein einfaches Unterfangen, wie «Saldo» schreibt.

Auch an anderer Stelle sind gerade Cloudspeicher geschlossen worden: So mussten «Weltbild»-Kund:innen, welche dort eBooks „gekauft“ hatten, diese innert kurzer Frist herunterladen, wenn sie diese nicht verlieren wollten.

Wer sich also nicht regelmässig um den Zustand seiner Ablage für eBooks, Röntgenbilder und alles andere kümmert, dürfte irgendwann eine Überraschung erleben. Für viele allerdings dürfte der allfällige Verlust von eBooks einfacher zu ersetzen sein als der von medizinische Daten.

Am schlimmsten dürfte es aber für Cloud-Nutzer:innen sein, wenn ihre persönlichen Daten in der Konkursmasse des Cloudanbieters landen und an den Meistbietenden verscherbelt werden, wie das in anderen Fällen schon geschah. Zum Glück ist das in der Schweiz nicht zu erwarten und auch in den USA nicht mehr so leicht wie früher; vollständig auszuschliessen ist es aber nicht.

Lehren ziehen

Clouddienste schienen «fire and forget» zu sein: Man lacht sich die einmal an und dann muss man sich um nichts mehr kümmern.

Ende des Dienstes

Aber auch hier zeigt die Realität: Sobald der Anbieter kein Geld oder keine Lust mehr hat, hört der Dienst möglicherweise sehr kurzfristig zu existieren auf. Ohne zusätzliches, eigenes Backup sind die Daten dann unter Umständen für immer und unwiederbringlich verloren.

Fehler passieren überall

Zwischendurch löschen Cloudanbieter auch aus Fehlern Kundendaten. Ein Backup empfiehlt sich auch deshalb:

- In der Schweiz hat z.B. Swisscom 2019 irrtümlich Kundendaten in ihrer myCloud unwiederbringlich gelöscht.

- Diesen Mai hat Google die gesamten Daten einer australischen Pensionskasse mit über 600’000 Mitgliedern und 100 Milliarden verwaltetem Vermögen gelöscht, wegen eines leer gelassenen Feldes. Die Pensionskasse hatte zum Glück ein Backup anderswo, so dass sie nach 14 Tagen harter Arbeit wieder halbwegs funktionierten.

- In Frankreich ist vor einigen Jahren ein Rechenzentrum abgebrannt, bei dem viele Rechner ohne zusätzliches Backup mit ihren Daten in die ewigen Jagdgründe übergingen. Oder jetzt gerade ist ein koreanisches Cloud-Rechenzentrum mit den Daten von 750’000 Regierungsmitarbeitenden abgebrannt. Auch hier: Kein Backup. [neu 2025-10-13]

Kontosperrungen

Eine weitere Möglichkeit ist, wenn der Cloudanbieter sich plötzlich entscheidet, dass man gegen seine Nutzungsbedingungen verstossen habe. Und das Konto dann einfach sperrt oder löscht. Gerade bei den Gratisanbietern hat man als Enduser oft gar keine Kontaktmöglichkeit und selbst wenn, die Nutzungsbedingungen sind meist so ausgestaltet, dass der Cloudanbieter alleine entscheiden darf.

So blieb auch in diesem Fall das Konto gesperrt, alle Mails, Daten, Kontakte, Termine unerreichbar. Und das, obwohl die Ermittlungsbehörden bestätigten, dass es in dem Fall um eine medizinische Nachfrage zwischen den Eltern des gemeinsamen Kindes zu einer Gesundheitsfrage ging.

IT-Sicherheit

Aber es muss nicht immer die Schuld des Anbieters sein: Vielleicht knackt jemand Ihr Passwort und löscht dann die Daten aktiv. Deshalb ist es hilfreich, wichtige Daten auch offline zu haben.

Zum Mitnehmen

Oder wie es jemand sehr gut zusammenfasste:

«Geht in die Cloud,» haben sie gesagt. «Da sind eure Daten sicher,» haben sie gesagt. «Backup, Serverpflege, für alles ist gesorgt,» haben sie gesagt.

Fediverse-Post der Cryptoparty Köln-Bonn

Schlussfolgerungen

- Regelmässig den Status aller Cloud-Anbieter überprüfen, bei denen man wichtige Daten hat.

Da das meist zu mühsam ist und noch ein Restrisiko beinhaltet, ist Folgendes vorzuziehen: - Ein eigenes Backup aller wichtigen Daten machen, die bei Cloud-Anbietern lagern.

- Am besten automatisiert man das, falls der Cloudspeicher eine Synchronisationsfunktion anbietet. (Dies ist leider bei weitem nicht überall der Fall, kann aber ein Kriterium bei der Auswahl sein, falls man eine Wahl hat.)

[Änderungen 2024-09-10: Der Artikel wurde stark erweitert]

Weitere Lektüre

- Randall Munroe: Digital Data, 2016-05-20. [neu 2024-09-27]

Comic, der die scheinbare Unveränderlichkeit aufbewahrter digitaler Daten aufs Korn nimmt.

![[Cueball and a White Hat are walking, Cueball holds both hands in front of him palms up.]

Cueball: The great thing about digital data is that it never degrades.

[They walk on in the next panel which shows jpeg compression artifacts, as if the image had been converted from png format to a lossy jpeg format.]

Cueball: Hard drives fail, of course, but their bits can be copied forever without loss.

[They continue walking in the third panel which is now clearly pixelated, the white is slightly discolored, and it contains part of the interface of some program, probably supposed to be a screen shot from a smartphone. At the bottom there are three blue buttons and one gray. the first is a blue "<" indicating back in a browser. Then a grayed out ">" that is not active. And then three more standard buttons in blue to the right of those two. The interface matches that of an iPhone running Safari in iOS 9 (or other versions with the same Safari UI (probably iOS 7-9))]

Cueball: Film degrades, paint cracks, but a copy of a century-old data file is identical to the original.

[Still walking, now Cueball holds out both arms to the sides, and finally White Hat replies. This panel is heavily pixelated and discolored and has a distorted aspect ratio. It contains a clear watermark of 9GAG (although difficult to read all letters in the end of the first word), even more 'frame' elements, and text above the image at the bottom (where the last letter is obscured by the frame of the image). There is also an internet address at the bottom left, but it is not readable except for the .tumblr.com ending. In this panel it is clear that it is a screen shot from a smart phone. The frame around the image obscure the very top of Cueball's text and the half of the last letter in White Hat's reply.]

Cueball: If humanity has a permanent record, we are the first generation in it.

White Hat: Amazing

Watermark: Screenshotpro 2

Watermark: ~Unregistered~

Top border: Verizon LTE 4:45 PM

Bottom text [slightly cut off]: 9GAG

Internet address at the bottom [nearly unintelligible]: [ama].tumblr.com](https://marcel-waldvogel.ch/wp-content/uploads/2024/09/digital_data.png)

Aktuelles zu IT-Sicherheit

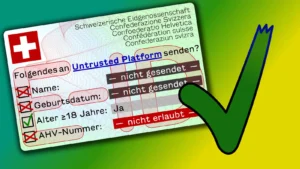

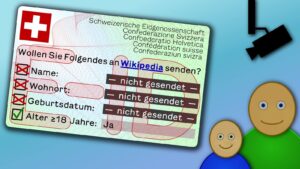

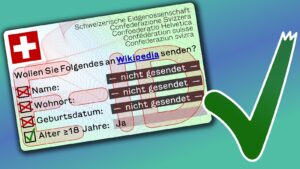

- Die e-ID wird besser als versprochen

Der Bund wird den Konsumentenschutz bei der e-ID noch verbessern. Vielen Dank!

Der Bund wird den Konsumentenschutz bei der e-ID noch verbessern. Vielen Dank! - Ransomware-sicheres Backup

Cyberangriffe können verheerend sein. Doch ein letztes Sicherheitsnetz ist nicht so schwierig zu bauen. Hier die Hintergründe, was es beim Aufbau eines Ransomware-resilienten Backupprozesses zu beachten gilt.

Cyberangriffe können verheerend sein. Doch ein letztes Sicherheitsnetz ist nicht so schwierig zu bauen. Hier die Hintergründe, was es beim Aufbau eines Ransomware-resilienten Backupprozesses zu beachten gilt. - Löst die e-ID die Probleme von Jugendschutz und Privatsphäre?

Heute gehen wir der Frage nach, ob eine e-ID unsere gesellschaftlichen Probleme im Internet lösen kann. Und wie wir zu einer besseren Lösung kommen.

Heute gehen wir der Frage nach, ob eine e-ID unsere gesellschaftlichen Probleme im Internet lösen kann. Und wie wir zu einer besseren Lösung kommen. - 📻 E-ID: Kollidiert Altersverifikation mit dem Recht auf Anonymität?

Die e-ID ist aktuell auch im rund um Altersverifikation in Diskussion. In einem Interview mit Radio SRF versuchte ich, einige Punkte zu klären.

Die e-ID ist aktuell auch im rund um Altersverifikation in Diskussion. In einem Interview mit Radio SRF versuchte ich, einige Punkte zu klären. - Ja zur E-ID

Ich setze mich bekanntermassen sehr für IT-Sicherheit und Privatsphäre ein. Und genau deshalb finde ich die E-ID in ihrer jetzt geplanten Form eine ganz wichtige Zutat. Hier meine Gründe für ein Ja am 28. September. Zusammen… Ja zur E-ID weiterlesen

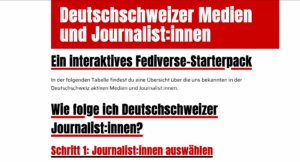

Ich setze mich bekanntermassen sehr für IT-Sicherheit und Privatsphäre ein. Und genau deshalb finde ich die E-ID in ihrer jetzt geplanten Form eine ganz wichtige Zutat. Hier meine Gründe für ein Ja am 28. September. Zusammen… Ja zur E-ID weiterlesen - CH-Journi-Starterpack fürs Fediverse

Im gestrigen Artikel rund ums Fediverse – das offene, föderierte soziale Netzwerk – hatte ich euch ein Starterpack versprochen. Hier ist es und bringt euch deutschsprachige Journalistinnen, Journalisten und Medien aus der Schweiz und für… CH-Journi-Starterpack fürs Fediverse weiterlesen

Im gestrigen Artikel rund ums Fediverse – das offene, föderierte soziale Netzwerk – hatte ich euch ein Starterpack versprochen. Hier ist es und bringt euch deutschsprachige Journalistinnen, Journalisten und Medien aus der Schweiz und für… CH-Journi-Starterpack fürs Fediverse weiterlesen - Föderalismus auch bei sozialen Netzen

Föderalismus liegt uns im Blut. Unsere gesamte Gesellschaft ist föderal aufgebaut. Aber – wieso lassen wir uns dann bei sogenannten «sozialen», also gesellschaftlichen, Netzen auf zentralistische Player mit absoluter Macht ein? In den digitalen gesellschaftlichen… Föderalismus auch bei sozialen Netzen weiterlesen

Föderalismus liegt uns im Blut. Unsere gesamte Gesellschaft ist föderal aufgebaut. Aber – wieso lassen wir uns dann bei sogenannten «sozialen», also gesellschaftlichen, Netzen auf zentralistische Player mit absoluter Macht ein? In den digitalen gesellschaftlichen… Föderalismus auch bei sozialen Netzen weiterlesen - Unterschreiben gegen mehr Überwachung

Der Bundesrat will auf dem Verordnungsweg den Überwachungsstaat massiv ausbauen und die Schweizer IT-Wirtschaft im Vergleich zu ausländischen Anbieter schlechter stellen. Deine Unterschrift unter der Petition hilft!

Der Bundesrat will auf dem Verordnungsweg den Überwachungsstaat massiv ausbauen und die Schweizer IT-Wirtschaft im Vergleich zu ausländischen Anbieter schlechter stellen. Deine Unterschrift unter der Petition hilft! - Sichere VoIP-Telefone: Nein, danke‽

Zumindest war dies das erste, was ich dachte, als ich hörte, dass der weltgrösste Hersteller von Schreibtischtelefonen mit Internetanbindung, Yealink, es jedem Telefon ermöglicht, sich als beliebiges anderes Yealink-Telefon auszugeben. Und somit als dieses Telefonate… Sichere VoIP-Telefone: Nein, danke‽ weiterlesen

Zumindest war dies das erste, was ich dachte, als ich hörte, dass der weltgrösste Hersteller von Schreibtischtelefonen mit Internetanbindung, Yealink, es jedem Telefon ermöglicht, sich als beliebiges anderes Yealink-Telefon auszugeben. Und somit als dieses Telefonate… Sichere VoIP-Telefone: Nein, danke‽ weiterlesen - Diceware: Sicher & deutsch

Diceware ist, laut Wikipedia, «eine einfache Methode, sichere und leicht erinnerbare Passwörter und Passphrasen mithilfe eines Würfels zu erzeugen». Auf der Suche nach einem deutschsprachigen Diceware-Generator habe ich keinen gefunden, der nur im Browser läuft,… Diceware: Sicher & deutsch weiterlesen

Diceware ist, laut Wikipedia, «eine einfache Methode, sichere und leicht erinnerbare Passwörter und Passphrasen mithilfe eines Würfels zu erzeugen». Auf der Suche nach einem deutschsprachigen Diceware-Generator habe ich keinen gefunden, der nur im Browser läuft,… Diceware: Sicher & deutsch weiterlesen - Nextcloud: Automatischer Upload auf Android verstehen

Ich hatte das Gefühl, dass der automatische Upload auf Android unzuverlässig sei, konnte das aber nicht richtig festmachen. Jetzt weiss ich wieso und was dabei hilft.

Ich hatte das Gefühl, dass der automatische Upload auf Android unzuverlässig sei, konnte das aber nicht richtig festmachen. Jetzt weiss ich wieso und was dabei hilft. - VÜPF: Staatliche Überwachungsfantasien im Realitätscheck

Die Revision der «Verordnung über die Überwachung des Post- und Fernmeldeverkehrs» (VÜPF) schreckte die Schweiz spät auf. Am Wochenende publizierte die NZZ ein Streitgespräch zum VÜPF. Darin findet sich vor allem ein Absatz des VÜPF-Verschärfungs-Befürworters… VÜPF: Staatliche Überwachungsfantasien im Realitätscheck weiterlesen

Die Revision der «Verordnung über die Überwachung des Post- und Fernmeldeverkehrs» (VÜPF) schreckte die Schweiz spät auf. Am Wochenende publizierte die NZZ ein Streitgespräch zum VÜPF. Darin findet sich vor allem ein Absatz des VÜPF-Verschärfungs-Befürworters… VÜPF: Staatliche Überwachungsfantasien im Realitätscheck weiterlesen - Phishing-Trend Schweizerdeutsch

Spam und Phishingversuche auf Schweizerdeutsch scheinen beliebter zu werden. Wieso nutzen Spammer denn diese Nischensprache? Schauen wir in dieser kleinen Weiterbildung in Sachen Spam und Phishing zuerst hinter die Kulissen der Betrüger, um ihre Methoden… Phishing-Trend Schweizerdeutsch weiterlesen

Spam und Phishingversuche auf Schweizerdeutsch scheinen beliebter zu werden. Wieso nutzen Spammer denn diese Nischensprache? Schauen wir in dieser kleinen Weiterbildung in Sachen Spam und Phishing zuerst hinter die Kulissen der Betrüger, um ihre Methoden… Phishing-Trend Schweizerdeutsch weiterlesen - Persönliche Daten für Facebook-KIMeta – Zuckerbergs Imperium hinter Facebook, WhatsApp, Instagram, Threads etc. – hat angekündigt, ab 27. Mai die persönlichen Daten seiner Nutzer:innen in Europa für KI-Training zu verwenden. Dazu gehören alle Beiträge (auch die zutiefst persönlichen),… Persönliche Daten für Facebook-KI weiterlesen

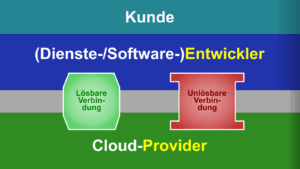

- In den Klauen der Cloud

Bert Hubert, niederländischer Internetpionier und Hansdampf-in-allen-Gassen, hat einen grossartigen Artikel geschrieben, in dem er die Verwirrung rund um «in die Cloud gehen» auflöst. Ich habe ihn für DNIP auf Deutsch übersetzt.

Bert Hubert, niederländischer Internetpionier und Hansdampf-in-allen-Gassen, hat einen grossartigen Artikel geschrieben, in dem er die Verwirrung rund um «in die Cloud gehen» auflöst. Ich habe ihn für DNIP auf Deutsch übersetzt. - Können KI-Systeme Artikel klauen?

Vor ein paar Wochen hat die NZZ einen Artikel veröffentlicht, in dem Petra Gössi das NZZ-Team erschreckte, weil via KI-Chatbot angeblich «beinahe der gesamte Inhalt des Artikels […] in der Antwort von Perplexity zu lesen»… Können KI-Systeme Artikel klauen? weiterlesen

Vor ein paar Wochen hat die NZZ einen Artikel veröffentlicht, in dem Petra Gössi das NZZ-Team erschreckte, weil via KI-Chatbot angeblich «beinahe der gesamte Inhalt des Artikels […] in der Antwort von Perplexity zu lesen»… Können KI-Systeme Artikel klauen? weiterlesen - Was Prozessoren und die Frequenzwand mit der Cloud zu tun haben

Seit bald 20 Jahren werden die CPU-Kerne für Computer nicht mehr schneller. Trotzdem werden neue Prozessoren verkauft. Und der Trend geht in die Cloud. Wie das zusammenhängt.

Seit bald 20 Jahren werden die CPU-Kerne für Computer nicht mehr schneller. Trotzdem werden neue Prozessoren verkauft. Und der Trend geht in die Cloud. Wie das zusammenhängt. - Facebook: Moderation für Geschäftsinteressenmaximierung, nicht für das Soziale im Netz

Hatte mich nach wahrscheinlich mehr als einem Jahr mal wieder bei Facebook eingeloggt. Das erste, was mir entgegenkam: Offensichtlicher Spam, der mittels falscher Botschaften auf Klicks abzielte. Aber beim Versuch, einen wahrheitsgemässen Bericht über ein… Facebook: Moderation für Geschäftsinteressenmaximierung, nicht für das Soziale im Netz weiterlesen

Hatte mich nach wahrscheinlich mehr als einem Jahr mal wieder bei Facebook eingeloggt. Das erste, was mir entgegenkam: Offensichtlicher Spam, der mittels falscher Botschaften auf Klicks abzielte. Aber beim Versuch, einen wahrheitsgemässen Bericht über ein… Facebook: Moderation für Geschäftsinteressenmaximierung, nicht für das Soziale im Netz weiterlesen - Was verraten KI-Chatbots?«Täderlät» die KI? Vor ein paar Wochen fragte mich jemand besorgt, ob man denn gar nichts in Chatbot-Fenster eingeben könne, was man nicht auch öffentlich teilen würde. Während der Erklärung fiel mir auf, dass ganz… Was verraten KI-Chatbots? weiterlesen

- Sicherheit versteckt sich gerne

Wieso sieht man einer Firma nicht von aussen an, wie gut ihre IT-Sicherheit ist? Einige Überlegungen aus Erfahrung.

Wieso sieht man einer Firma nicht von aussen an, wie gut ihre IT-Sicherheit ist? Einige Überlegungen aus Erfahrung. - Chatkontrolle: Schöner als Fiktion

Wir kennen «1984» nicht, weil es eine technische, objektive Abhandlung war. Wir erinnern uns, weil es eine packende, düstere, verstörende Erzählung ist.

Wir kennen «1984» nicht, weil es eine technische, objektive Abhandlung war. Wir erinnern uns, weil es eine packende, düstere, verstörende Erzählung ist. - Chatkontrolle, die Schweiz und unsere Freiheit

In der EU wird seit vergangenem Mittwoch wieder über die sogenannte «Chatkontrolle» verhandelt. Worum geht es da? Und welche Auswirkungen hat das auf die Schweiz?

In der EU wird seit vergangenem Mittwoch wieder über die sogenannte «Chatkontrolle» verhandelt. Worum geht es da? Und welche Auswirkungen hat das auf die Schweiz? - Cloudspeicher sind nicht (immer) für die Ewigkeit

Wieder streicht ein Cloudspeicher seine Segel. Was wir daraus lernen sollten. «Saldo» meldet, dass die Swisscom die Gesundheitsplattform Evita.ch im November vom Netz. Bis dahin müssen die Patient:innen, die z.T. seit 2011 auf diese Cloudplattform… Cloudspeicher sind nicht (immer) für die Ewigkeit weiterlesen

Wieder streicht ein Cloudspeicher seine Segel. Was wir daraus lernen sollten. «Saldo» meldet, dass die Swisscom die Gesundheitsplattform Evita.ch im November vom Netz. Bis dahin müssen die Patient:innen, die z.T. seit 2011 auf diese Cloudplattform… Cloudspeicher sind nicht (immer) für die Ewigkeit weiterlesen - IT sind nicht nur Kosten

Oft wird die ganze IT-Abteilung aus Sicht der Geschäftsführung nur als Kostenfaktor angesehen. Wer das so sieht, macht es sich zu einfach.

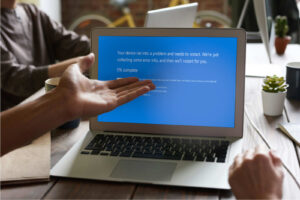

Oft wird die ganze IT-Abteilung aus Sicht der Geschäftsführung nur als Kostenfaktor angesehen. Wer das so sieht, macht es sich zu einfach. - CrowdStrike, die Dritte

In den 1½ Wochen seit Publikation der ersten beiden Teile hat sich einiges getan. Microsoft liess es sich nicht nehmen, die Schuld am Vorfall der EU in die Schuhe zu schieben, wie das Apple mit… CrowdStrike, die Dritte weiterlesen

In den 1½ Wochen seit Publikation der ersten beiden Teile hat sich einiges getan. Microsoft liess es sich nicht nehmen, die Schuld am Vorfall der EU in die Schuhe zu schieben, wie das Apple mit… CrowdStrike, die Dritte weiterlesen - Unnützes Wissen zu CrowdStrike

Ich habe die letzten Wochen viele Informationen zu CrowdStrike zusammengetragen und bei DNIP veröffentlicht. Hier ein paar Punkte, die bei DNIP nicht gepasst hätten. Einiges davon ist sinnvolles Hintergrundwissen, einiges taugt eher als Anekdote für… Unnützes Wissen zu CrowdStrike weiterlesen

Ich habe die letzten Wochen viele Informationen zu CrowdStrike zusammengetragen und bei DNIP veröffentlicht. Hier ein paar Punkte, die bei DNIP nicht gepasst hätten. Einiges davon ist sinnvolles Hintergrundwissen, einiges taugt eher als Anekdote für… Unnützes Wissen zu CrowdStrike weiterlesen - Marcel pendelt zwischem Spam und Scam

Beim Pendeln hatte ich viel Zeit. Auch um Mails aus dem Spamordner zu lesen. Hier ein paar Dinge, die man daraus lernen kann. Um sich und sein Umfeld zu schützen.

Beim Pendeln hatte ich viel Zeit. Auch um Mails aus dem Spamordner zu lesen. Hier ein paar Dinge, die man daraus lernen kann. Um sich und sein Umfeld zu schützen. - Die NZZ liefert Daten an Microsoft — und Nein sagen ist nicht

Die andauernden CookieBanner nerven. Aber noch viel mehr nervt es, wenn in der Liste von „800 sorgfältig ausgewählten Werbepartnern (oder so)“ einige Schalter fix auf „diese Werbe-/Datenmarketingplattform darf immer Cookies setzen, so sehr ihr euch… Die NZZ liefert Daten an Microsoft — und Nein sagen ist nicht weiterlesen

Die andauernden CookieBanner nerven. Aber noch viel mehr nervt es, wenn in der Liste von „800 sorgfältig ausgewählten Werbepartnern (oder so)“ einige Schalter fix auf „diese Werbe-/Datenmarketingplattform darf immer Cookies setzen, so sehr ihr euch… Die NZZ liefert Daten an Microsoft — und Nein sagen ist nicht weiterlesen - «CrowdStrike»: Ausfälle verstehen und vermeiden

Am Freitag standen in weiten Teilen der Welt Millionen von Windows-Rechnern still: Bancomaten, Lebensmittelgeschäfte, Flughäfen, Spitäler uvam. waren lahmgelegt. Die Schweiz blieb weitgehend nur verschont, weil sie noch schlief. Ich schaue hinter die Kulissen und… «CrowdStrike»: Ausfälle verstehen und vermeiden weiterlesen

Am Freitag standen in weiten Teilen der Welt Millionen von Windows-Rechnern still: Bancomaten, Lebensmittelgeschäfte, Flughäfen, Spitäler uvam. waren lahmgelegt. Die Schweiz blieb weitgehend nur verschont, weil sie noch schlief. Ich schaue hinter die Kulissen und… «CrowdStrike»: Ausfälle verstehen und vermeiden weiterlesen - Auch du, mein Sohn Firefox

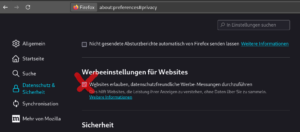

Ich habe bisher immer Firefox empfohlen, weil seine Standardeinstellungen aus Sicht der Privatsphäre sehr gut waren, im Vergleich zu den anderen „grossen Browsern“. Das hat sich geändert. Leider. Was wir jetzt tun sollten.

Ich habe bisher immer Firefox empfohlen, weil seine Standardeinstellungen aus Sicht der Privatsphäre sehr gut waren, im Vergleich zu den anderen „grossen Browsern“. Das hat sich geändert. Leider. Was wir jetzt tun sollten.

Schreibe einen Kommentar